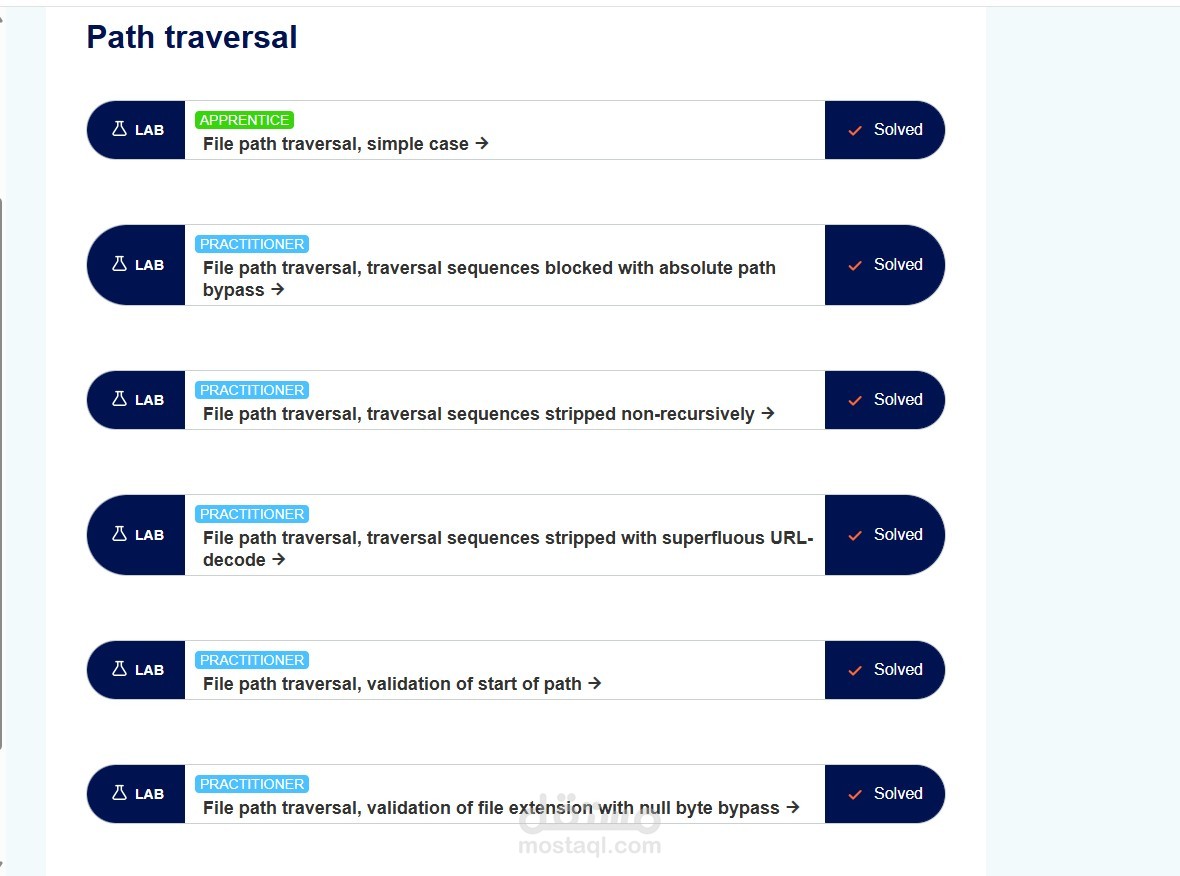

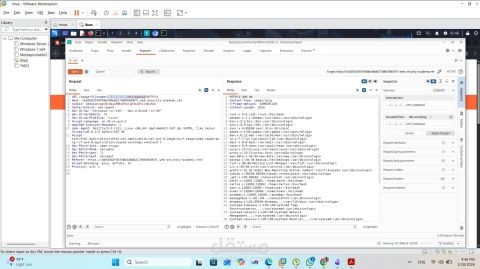

ثغرات Path Traversal

تفاصيل العمل

من خلال هذه المختبرات، اكتسبت خبرة عملية في:

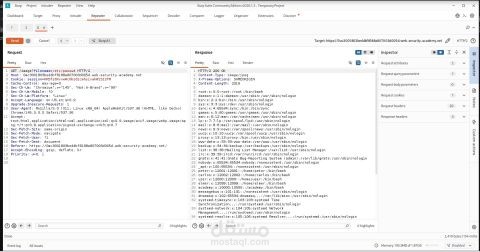

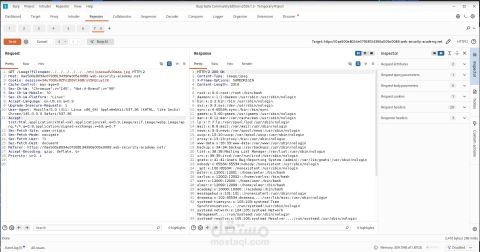

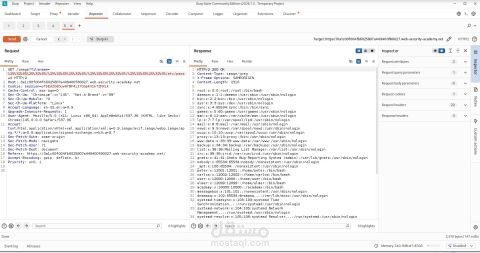

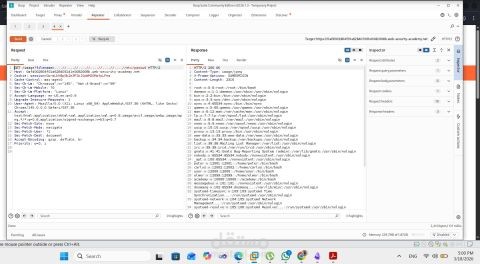

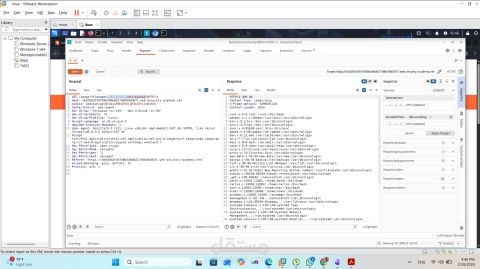

? فهم أساسيات هجمات تجاوز مسار الملفات (File Path Traversal)

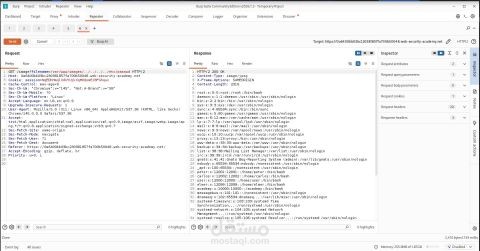

? تجاوز الفلاتر باستخدام تقنيات الترميز

? استغلال ثغرات حقن البايت الصفري (Null Byte Injection)

? تحليل آليات التحقق الضعيفة

? التعامل مع سيناريوهات تجاوز مختلفة في العالم الواقعي

ساعدتني هذه الرحلة على تعزيز طريقة التفكير بمثل تفكير المهاجم مع بناء منظور دفاعي في نفس الوقت.

الأمن السيبراني ليس مجرد أدوات، بل هو فهم كيفية اختراق الأنظمة… وكيفية إصلاحها.

أتطلع للغوص أعمق في أمن تطبيقات الويب وتقنيات الاستغلال المتقدمة ?