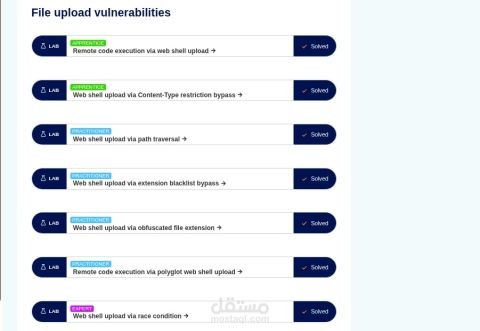

File Upload Vulnerabilities

تفاصيل العمل

لقد أكملت بنجاح مختبرات ثغرات رفع الملفات (File Upload Vulnerabilities) على منصة PortSwigger، والتي غطت مجموعة واسعة من تقنيات الهجوم الواقعية، بما في ذلك:

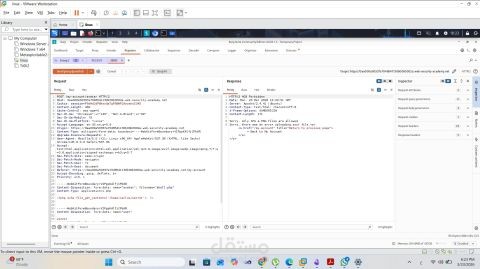

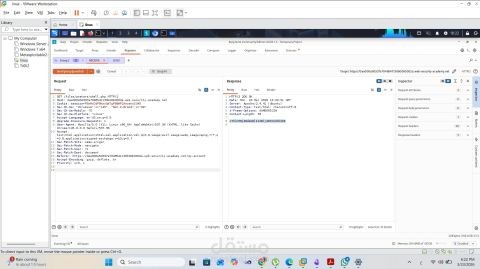

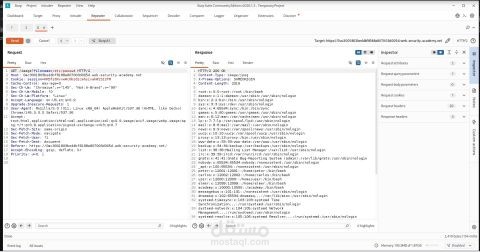

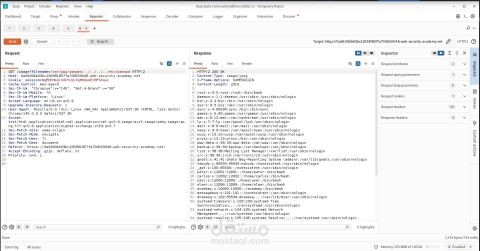

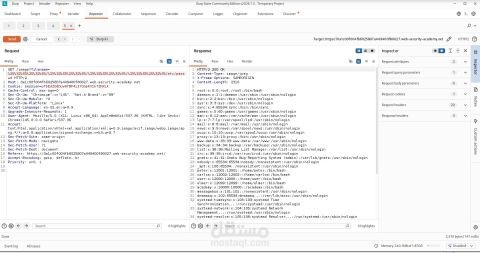

? تنفيذ التعليمات البرمجية عن بُعد عبر رفع Web Shell

? تجاوز قيود نوع المحتوى (Content-Type Restriction Bypass)

? استغلال ثغرات Path Traversal

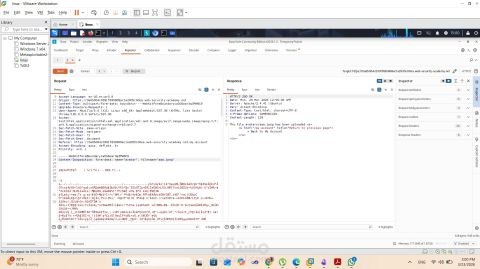

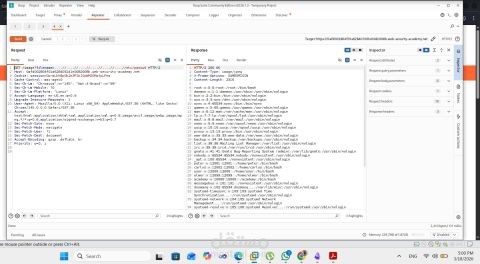

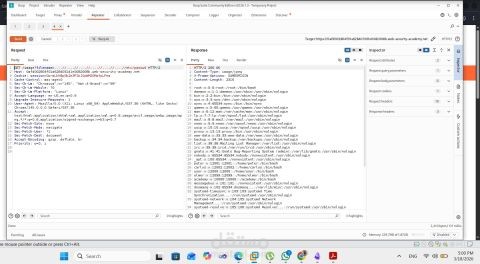

? تجاوز قائمة الحظر للامتدادات (تم حلها بطريقة فريدة تمامًا!)

? امتدادات الملفات المشوشة (Obfuscated File Extensions)

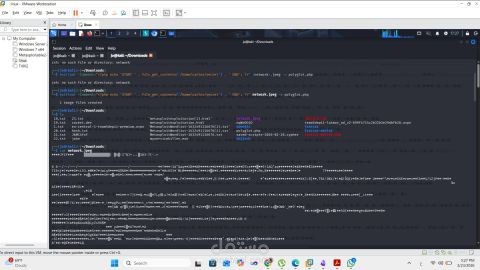

? هجمات الملفات المتعددة الصيغ (Polyglot File Attacks)

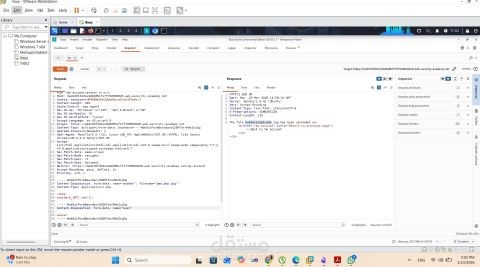

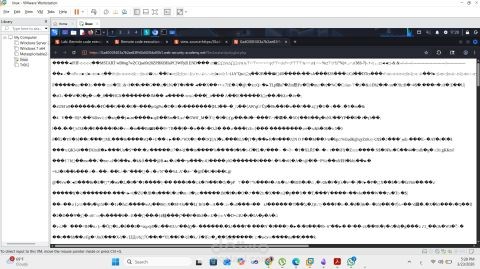

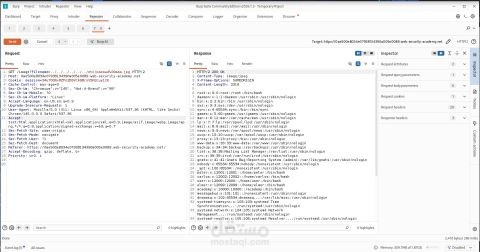

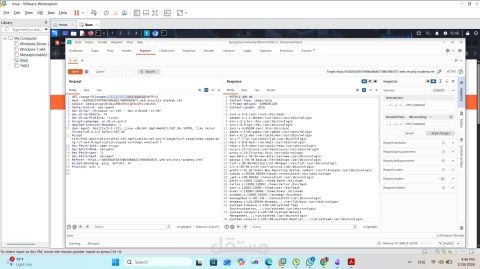

? استغلال حالة السباق (Race Condition Exploitation)

? أحد أكثر التحديات إثارة كان فهم كيفية استغلال Race Condition بسبب ترتيب التحقق غير الصحيح – مما يبرز كيف يمكن لمشكلات التوقيت الصغيرة أن تؤدي إلى ثغرات حرجة.

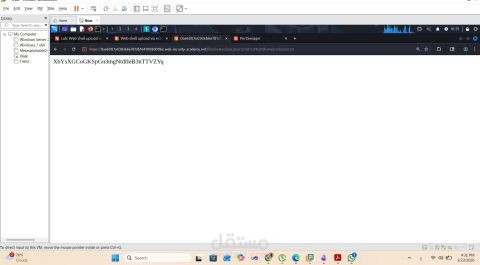

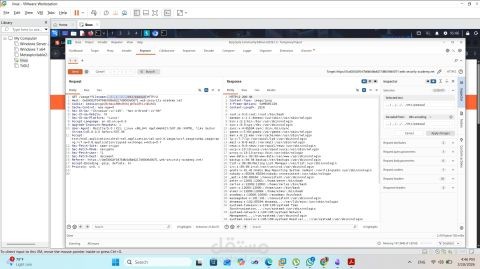

✅ كان مختبر 4 مثيرًا بشكل خاص لأنني حللته بطريقة مختلفة عن أي شخص آخر موثق – مما يوضح أن التفكير خارج الصندوق يمكن أن يتجاوز حتى القيود الصارمة على الخادم.

هذه التجربة ساعدتني على تعزيز فهمي لـ:

✔️ عيوب أمان رفع الملفات

✔️ نقاط ضعف التحقق من الخادم (Server-side validation)

✔️ تقنيات الاستغلال الواقعية

لا زلت أتعلم، لا زلت أبني مهاراتي… وأسعى للغوص أعمق في أمن تطبيقات الويب ?