soc analyst L1

تفاصيل العمل

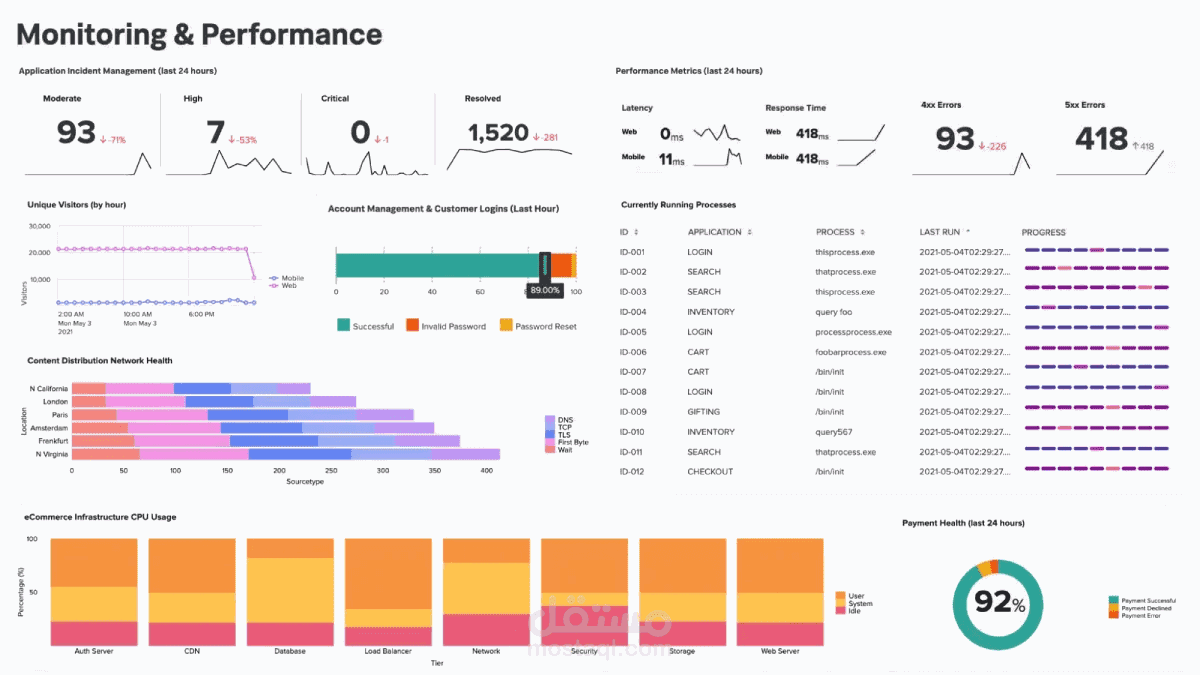

-متابعة منصات الـ SIEM (Splunk, QRadar, ELK) لاكتشاف الأنشطة المشبوهة.

-تحليل السجلات وربط الأحداث لاستخراج مؤشرات الاختراق (IoCs).

-الاستجابة الأولية للحوادث (Triage & Containment) مع إعداد تقارير واضحة.

-الصيد الأساسي للتهديدات باستخدام مصادر Threat Intelligence.

-تقديم توصيات عملية لتعزيز الوضع الأمني لديك.

-مناسب للشركات والمؤسسات التي تبحث عن حماية استباقية وضمان بيئة تقنية آمنة.