Splunk SOC Investigation – Joomla Brute Force & C2 Attack

تفاصيل العمل

المشروع ده بيقدم **full security investigation** لحادثة **website defacement** حصلت على الدومين **imreallynotbatman.com**.

التحليل اتعمل باستخدام منصة **Splunk** كـ **SIEM platform** أساسية عشان نحدد **attacker activities**، ونعمل **reconstruct للـ attack timeline**، ونحدد **root cause** للاختراق.

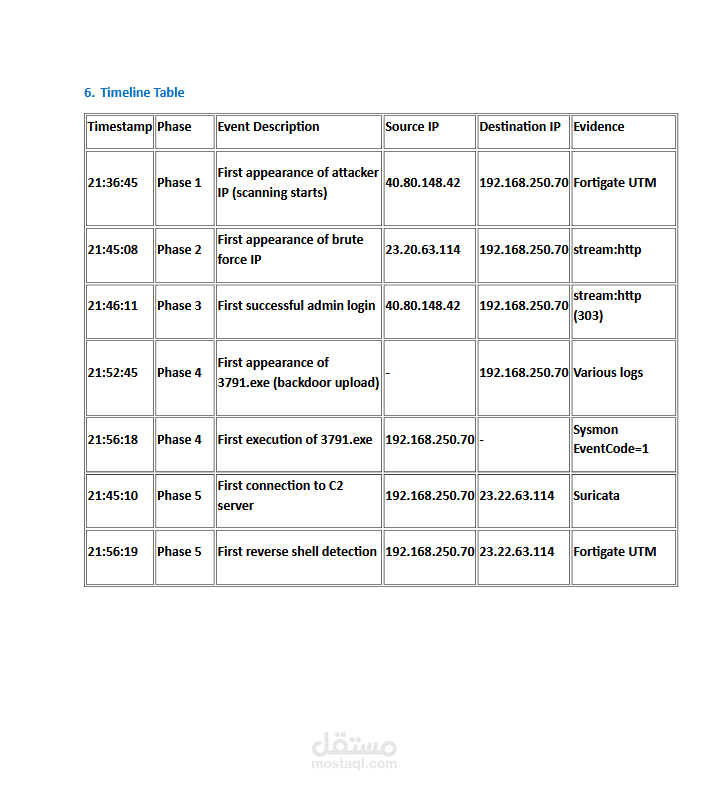

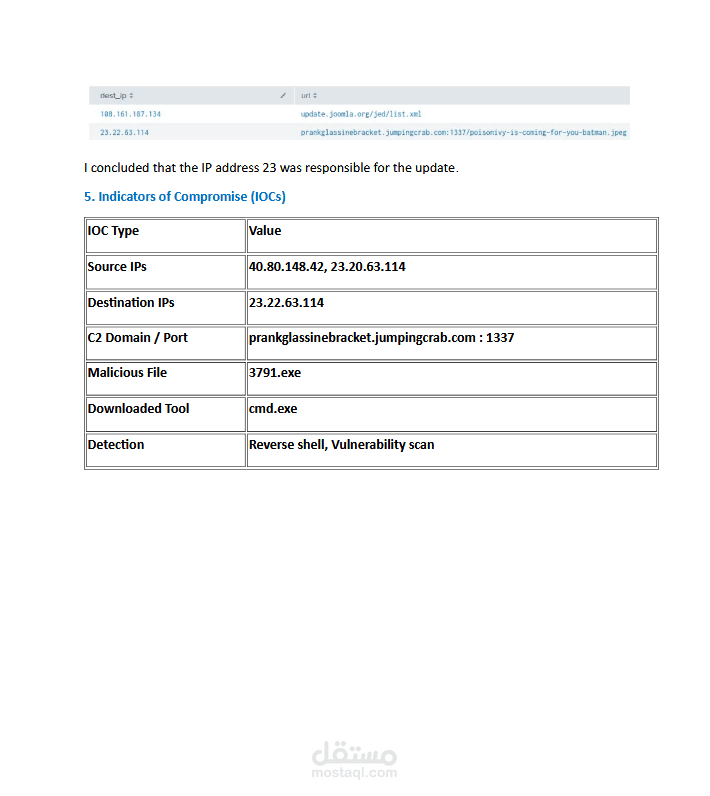

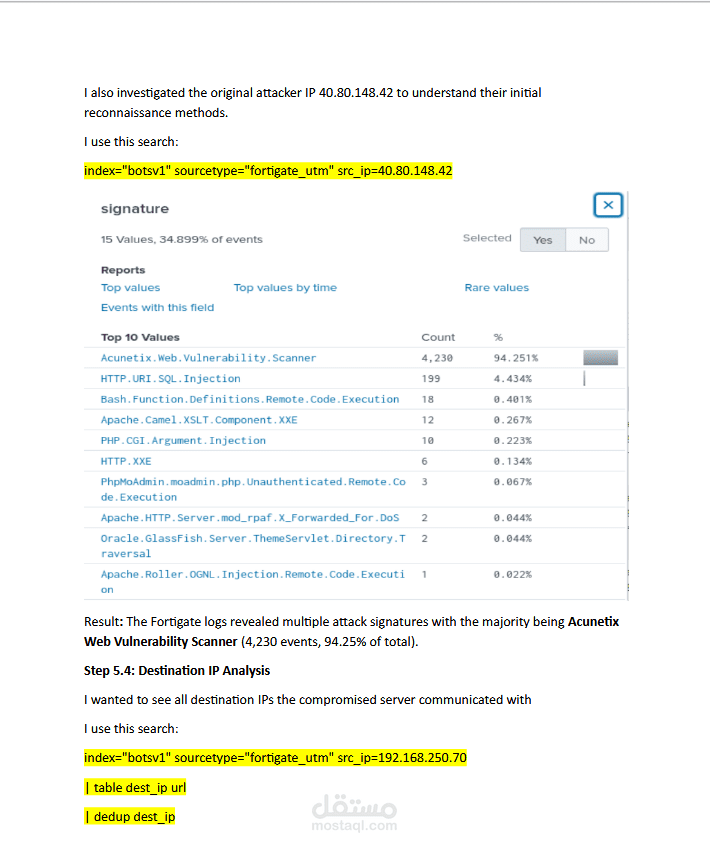

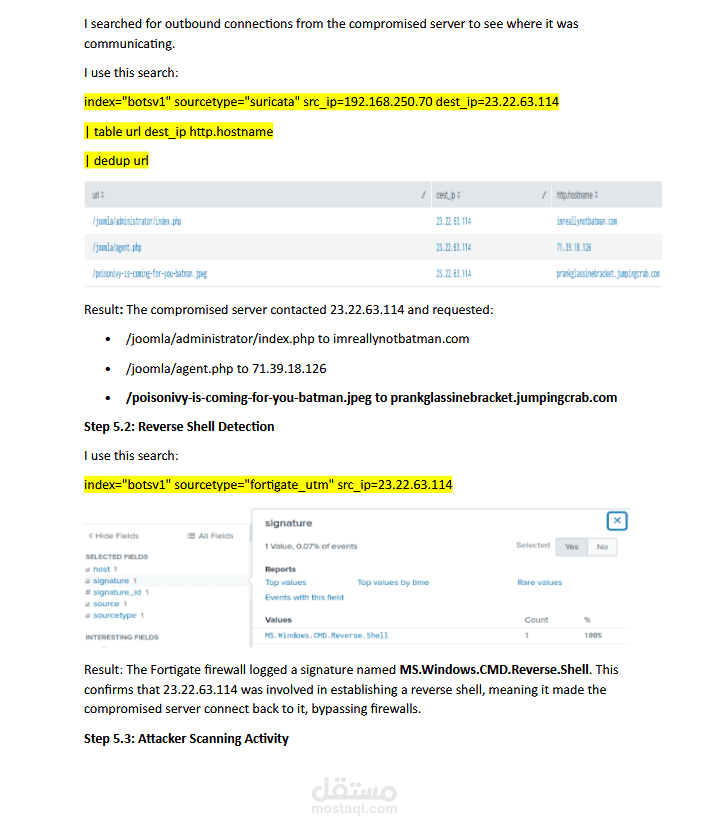

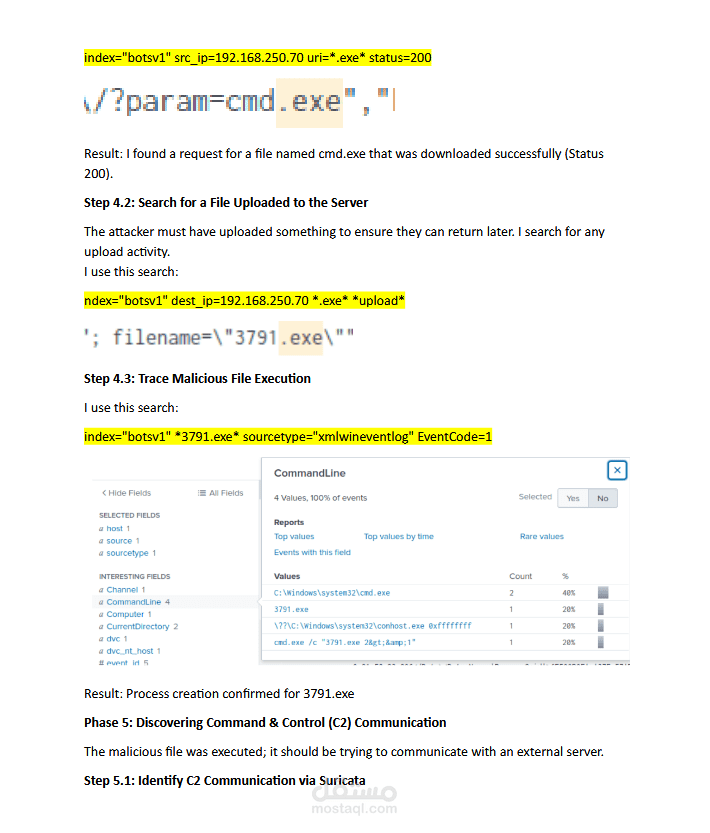

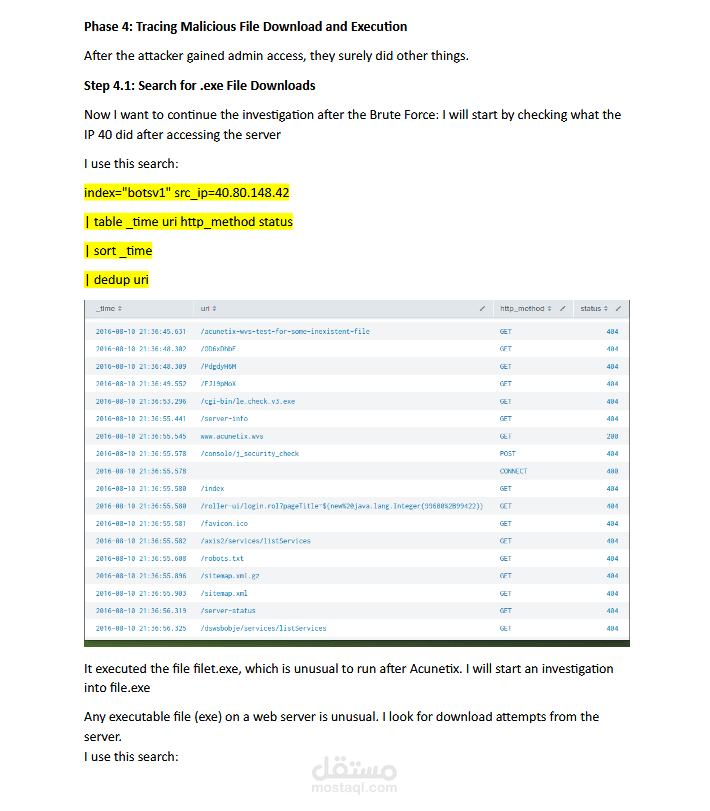

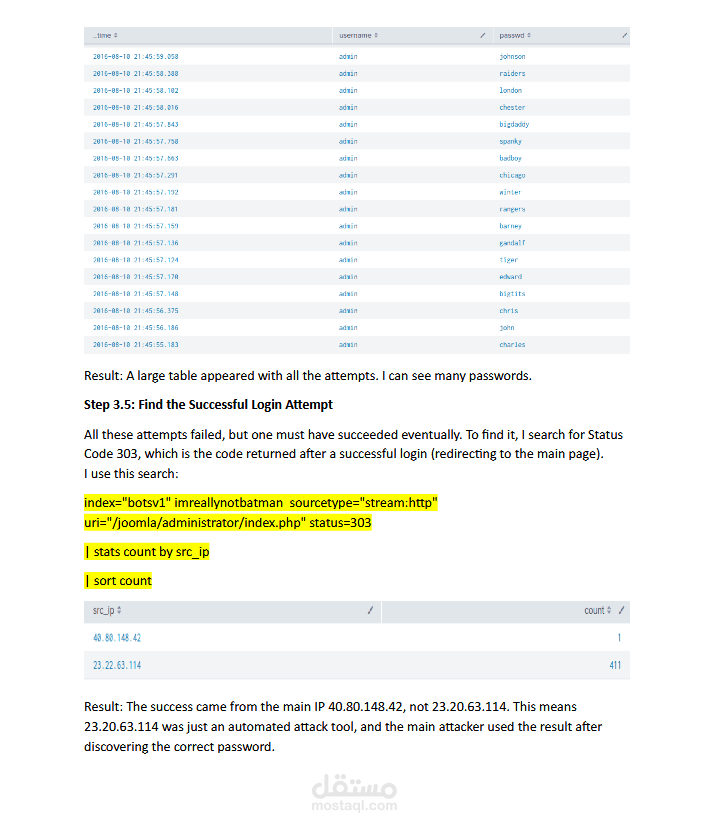

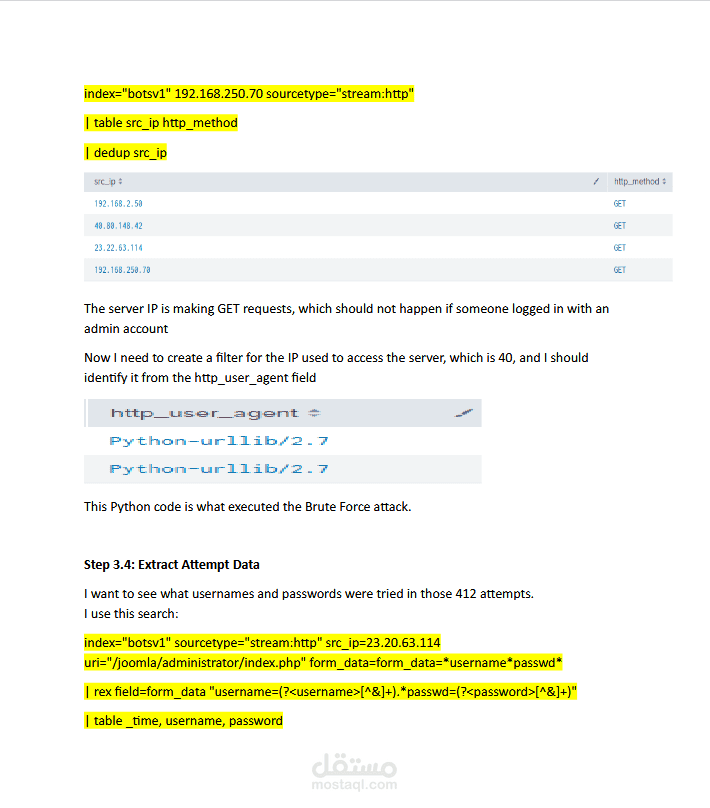

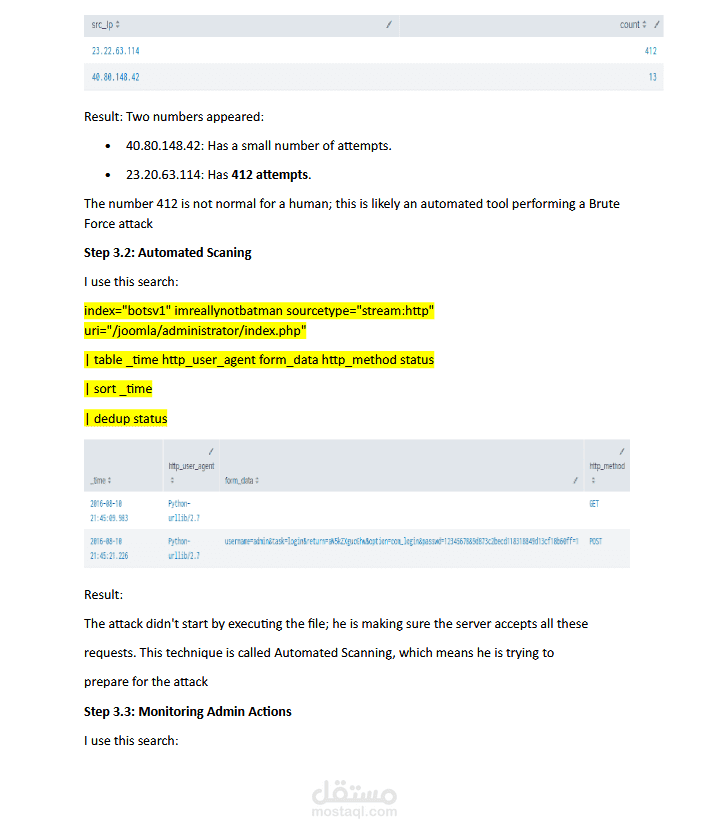

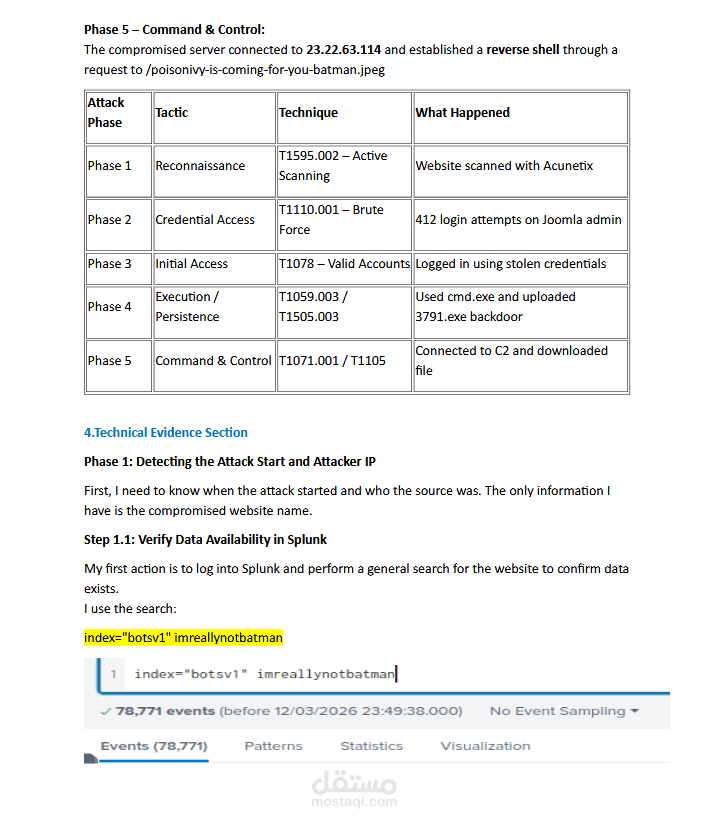

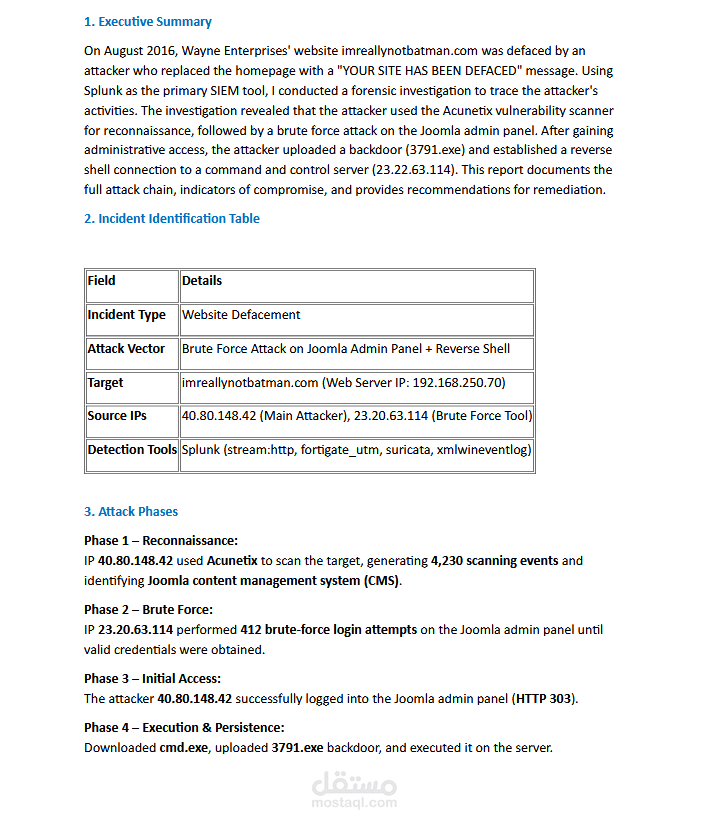

التحقيق كشف إن الـ **attacker** بدأ بمرحلة **reconnaissance** باستخدام أداة **Acunetix vulnerability scanner**، وبعد كده عمل **brute-force attack** على صفحة **Joomla administrator login**. بعد ما قدر يحصل على **valid credentials**، قدر يدخل على السيرفر كـ **administrator**، ورفع ملف **malicious executable** اسمه **3791.exe**، وبعدها أنشأ **reverse shell connection** مع **command-and-control (C2) server**.

المشروع بيوثق **full attack lifecycle**، واللي بيشمل:

**reconnaissance، credential access، initial access، execution، persistence، و command-and-control communication**.

كمان التقرير فيه **detailed Splunk queries**، و**forensic evidence**، و**Indicators of Compromise (IOCs)**، بالإضافة إلى **complete attack timeline** مبني على أكتر من **log source** زي:

**HTTP logs، Suricata alerts، Fortigate firewall logs، و Windows event logs**.

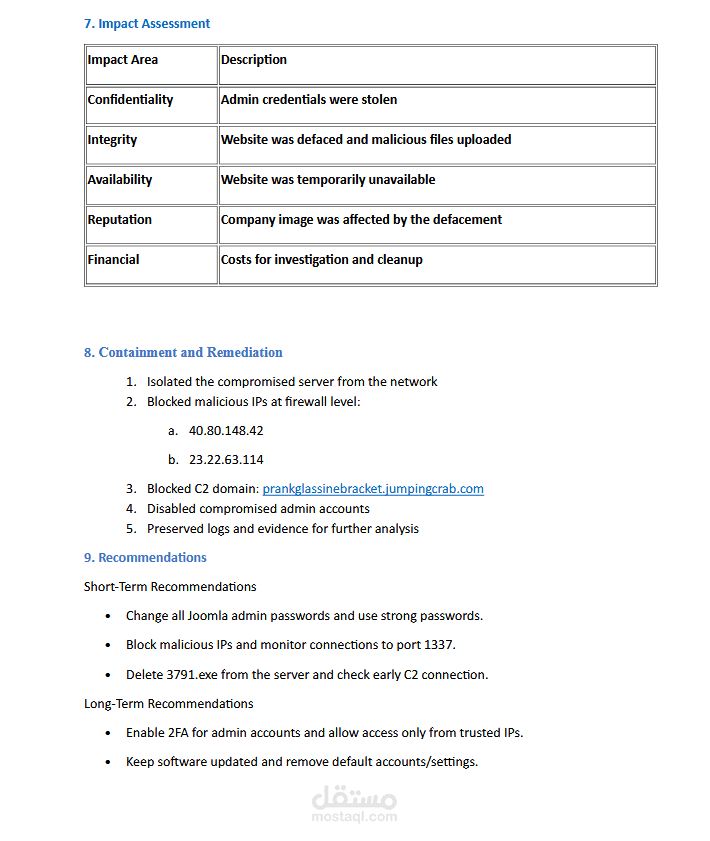

وفي النهاية، التقرير بيقدم **impact assessment**، و**containment actions**، وكمان **security recommendations** علشان يساعد في **prevent similar attacks** في المستقبل.