ASA FW

تفاصيل العمل

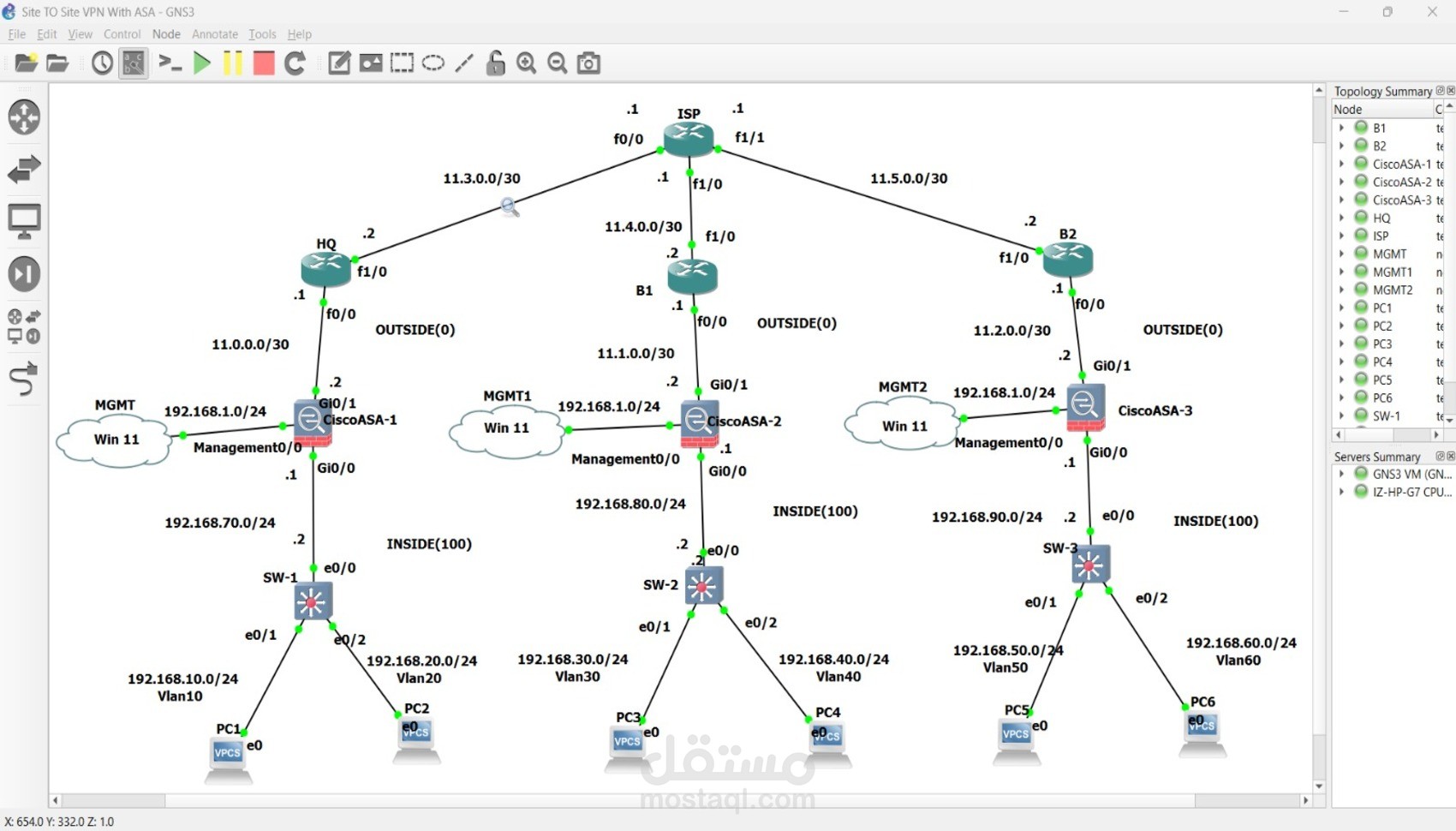

بناء هيكل أمني متكامل لشركة تعتمد على فايرول Cisco ASA الكلاسيكي القوي. تم تصميم الشبكة لفصل الخوادم (Servers) عن أجهزة الموظفين لتقليل المخاطر الأمنية، وتمت الإدارة والتكوين بالكامل باستخدام الواجهة الرسومية ASDM (Adaptive Security Device Manager)، مع إعداد شبكات الـ VPN للموظفين عن بعد.

المهام التقنية التي تم تنفيذها (Technical Implementations):

التهيئة ومستويات الأمان (Security Levels & Zones):

تقسيم الفايرول إلى 3 مناطق رئيسية مبنية على الـ Security Levels:

Inside (Level 100): للشبكة الداخلية والموظفين (أعلى موثوقية).

Outside (Level 0): للاتصال بالإنترنت الخارجي (أقل موثوقية).

DMZ (Level 50): لاستضافة سيرفرات الشركة (Web/Mail) لتكون متاحة للجمهور بشكل آمن.

إعدادات التوجيه والـ NAT:

تفعيل الـ Dynamic Auto NAT لتمكين الأجهزة الداخلية من تصفح الإنترنت.

تفعيل الـ Static NAT / Port Forwarding لسيرفر الـ Web في منطقة الـ DMZ لربطه بـ Public IP مخصص.

تطبيق قواعد الوصول (Access Control Lists - ACLs):

إنشاء سياسات صارمة (Access Rules) من خلال الـ ASDM للسماح بمرور الـ Traffic المطلوب فقط (مثل HTTP/HTTPS من الخارج إلى الـ DMZ) ومنع أي محاولات اختراق للشبكة الداخلية (Inside).

تفعيل خاصية فحص الحزم (Stateful Packet Inspection).

تفعيل الدخول عن بعد (Remote Access VPN):

إعداد Cisco AnyConnect Secure Mobility Client لتمكين موظفي الشركة من الدخول للشبكة الداخلية من منازلهم بشكل مشفر وآمن، مع ضبط الـ IP Address Pools المخصصة لهم.

التقنيات المستخدمة:

Cisco ASA (Adaptive Security Appliance)

ASDM (Adaptive Security Device Manager)

Security Levels & DMZ Architecture

Static / Dynamic NAT

Cisco AnyConnect Remote Access VPN