Cisco Firepower

تفاصيل العمل

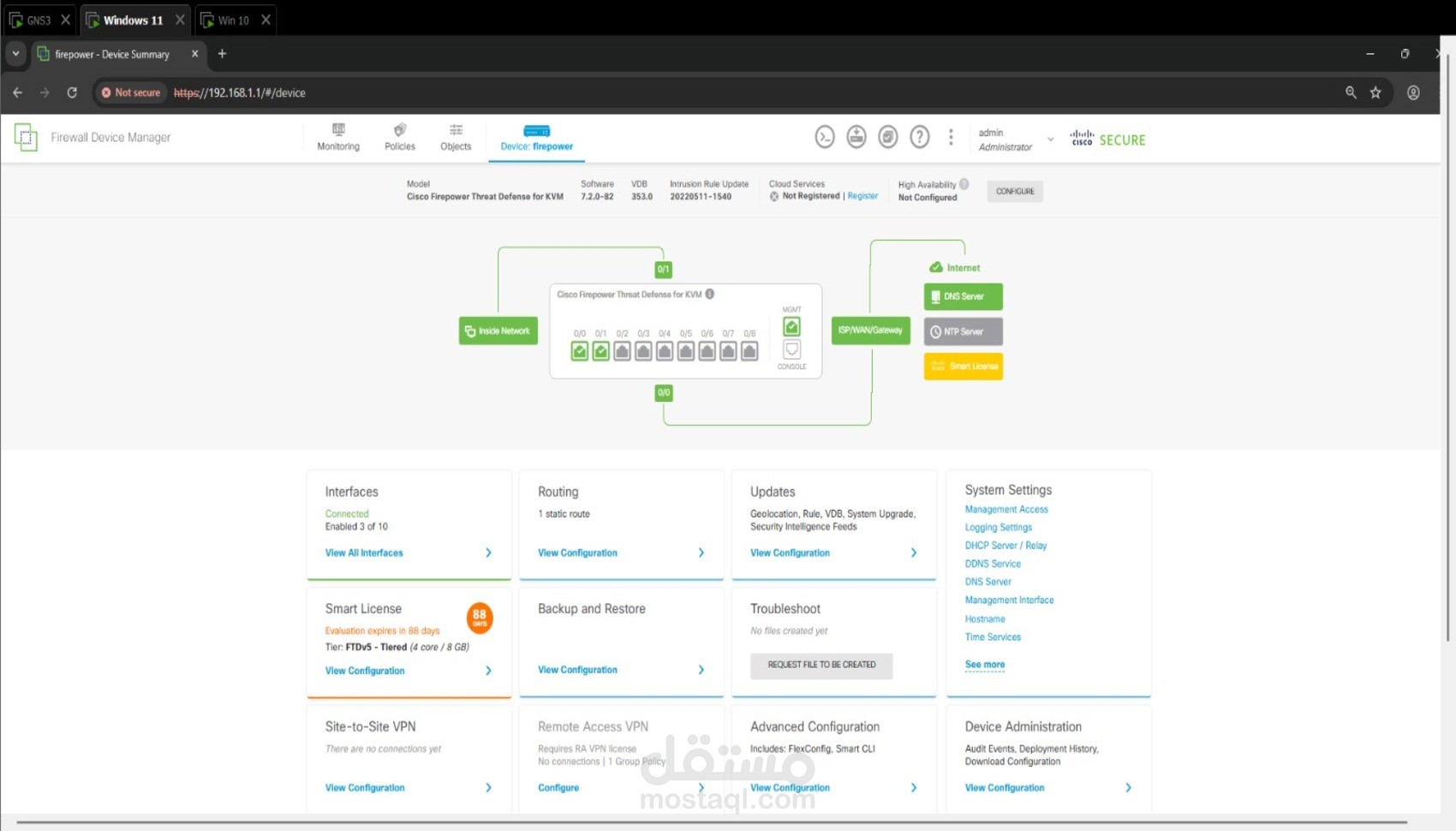

إعداد وتكوين جدار حماية من الجيل الجديد (Next-Generation Firewall) لبيئة عمل مؤسسية لضمان الحماية القصوى ضد الهجمات المتقدمة. تم الاعتماد على واجهة الإدارة FDM (Firepower Device Manager) لضبط إعدادات الفايرول، وتطبيق سياسات التحكم في التطبيقات (AVC)، وتفعيل أنظمة كشف ومنع التطفل (IPS).

المهام التقنية التي تم تنفيذها (Technical Implementations):

التهيئة الأساسية (Initial Setup): إعداد الفايرول مبدئياً عبر سطر الأوامر (CLI) وتفعيل واجهة الـ FDM عبر الـ Web، وتحديث النظام لآخر إصدار مدعوم.

إعداد المناطق والواجهات (Zones & Interfaces): تقسيم الشبكة إلى مناطق أمنية (Inside Zone للشبكة الداخلية، و Outside Zone للإنترنت)، وتعيين الـ IP Addresses المناسبة.

تطبيق سياسات الترجمة (NAT Policies): إعداد الـ Dynamic Port Address Translation (PAT) للسماح لأجهزة الشبكة الداخلية بالوصول الآمن للإنترنت.

سياسات التحكم المتقدمة (Access Control Policies - ACP):

إنشاء قواعد لمنع أو السماح بمرور البيانات بناءً على هوية التطبيق (Application Visibility & Control) وليس فقط البورتات.

تفعيل خاصية الـ URL Filtering لمنع الموظفين من الدخول للمواقع الخبيثة أو غير المصرح بها.

تفعيل أنظمة الحماية الذكية (Threat Prevention):

إعداد نظام IPS (Intrusion Prevention System) لفحص الباكتس ومنع الهجمات المكتشفة (Exploits).

تفعيل الـ Security Intelligence لحظر الـ IPs والروابط المعروفة عالمياً كـ (Malware أو Spam) أوتوماتيكياً.

التقنيات المستخدمة:

Cisco Firepower Threat Defense (FTD)

FDM (Firepower Device Manager)

Application Visibility and Control (AVC)

IPS & URL Filtering

NAT / PAT