Site To Site VPN

تفاصيل العمل

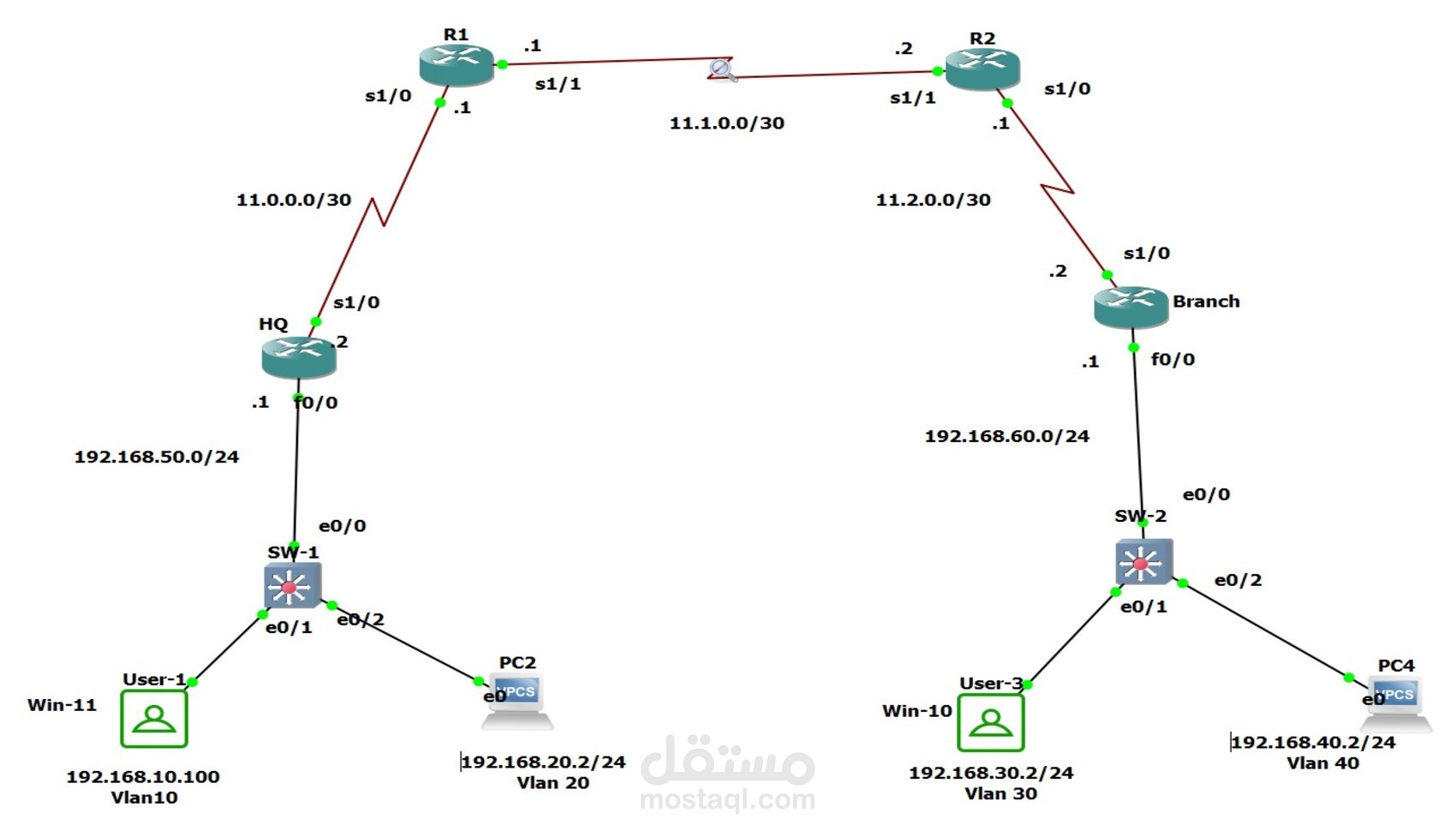

محاكاة وتصميم بيئة شبكية كاملة لشركة تتكون من مقر رئيسي (HQ) وفرع آخر (Branch)، وربط الشبكتين معاً عبر شبكة الإنترنت (ISP) باستخدام بروتوكول IPSec VPN لضمان نقل البيانات وتشفيرها بأعلى معايير الأمان. تم بناء المشروع وتنفيذه من الصفر شاملاً إعدادات التوجيه (Routing) والتحويل (Switching).

المهام التقنية التي تم تنفيذها (Technical Implementations):

إعدادات المقر الرئيسي (HQ) والفرع (Branch):

تقسيم الشبكة الداخلية إلى شبكات وهمية (VLANs) لفصل الإدارات أمنياً وتقليل الـ Broadcast Domain:

HQ: تم إنشاء VLAN 10 و VLAN 20 (بمساحة عناوين 192.168.10.0/24 و 192.168.20.0/24).

Branch: تم إنشاء VLAN 30 و VLAN 40 (بمساحة عناوين 192.168.30.0/24 و 192.168.40.0/24).

إعداد وتفعيل بروتوكول Router-on-a-Stick (802.1Q) على راوترات الـ HQ والفرع لعمل التوجيه الداخلي (Inter-VLAN Routing).

تهيئة شبكة مزود الخدمة (ISP Simulation):

إعداد راوترات المنتصف (R1 & R2) لتشغيل دور الـ ISP باستخدام مساحات عناوين حقيقية (11.x.x.x/30) والتأكد من وصول الـ Public IPs لبعضها البعض.

إعداد وتشفير نفق الـ VPN (IPSec Site-to-Site):

IKE Phase 1 (ISAKMP): إعداد سياسات التشفير (Encryption Algorithms) مثل AES/3DES، وتحديد الـ Hash (SHA/MD5)، وضبط مفاتيح المصادقة (Pre-shared Keys).

IKE Phase 2 (IPSec): تجهيز الـ Transform Set لضمان حماية تدفق البيانات.

Crypto Access Control List (ACL): برمجة الفايرول/الراوتر لتحديد الـ Interesting Traffic، بحيث يتم تشفير البيانات المتجهة فقط من أجهزة الـ HQ (شبكات 10 و 20) إلى أجهزة الفرع (شبكات 30 و 40) والعكس.

تطبيق الـ Crypto Map على واجهات الـ WAN الخارجية.

الاختبار والتحقق (Testing & Verification):

اختبار الاتصال بنجاح وإرسال بيانات حقيقية (Ping & Payload) من أجهزة (Windows 11 / Windows 10) في الفرع الأول إلى أجهزة الفرع الثاني.

التحقق من تشفير الباكتس (Encapsulation/Decapsulation) وتأكيد استقرار النفق الأمني (Tunnel).

التقنيات المستخدمة:

Cisco IOS Routing & Switching

IPSec VPN / ISAKMP / IKE

VLANs & 802.1Q Trunking

Access Control Lists (ACLs)

Network Simulation (GNS3/EVE-NG)