محلل مركز العمليات الأمنية (SOC Analyst)

تفاصيل العمل

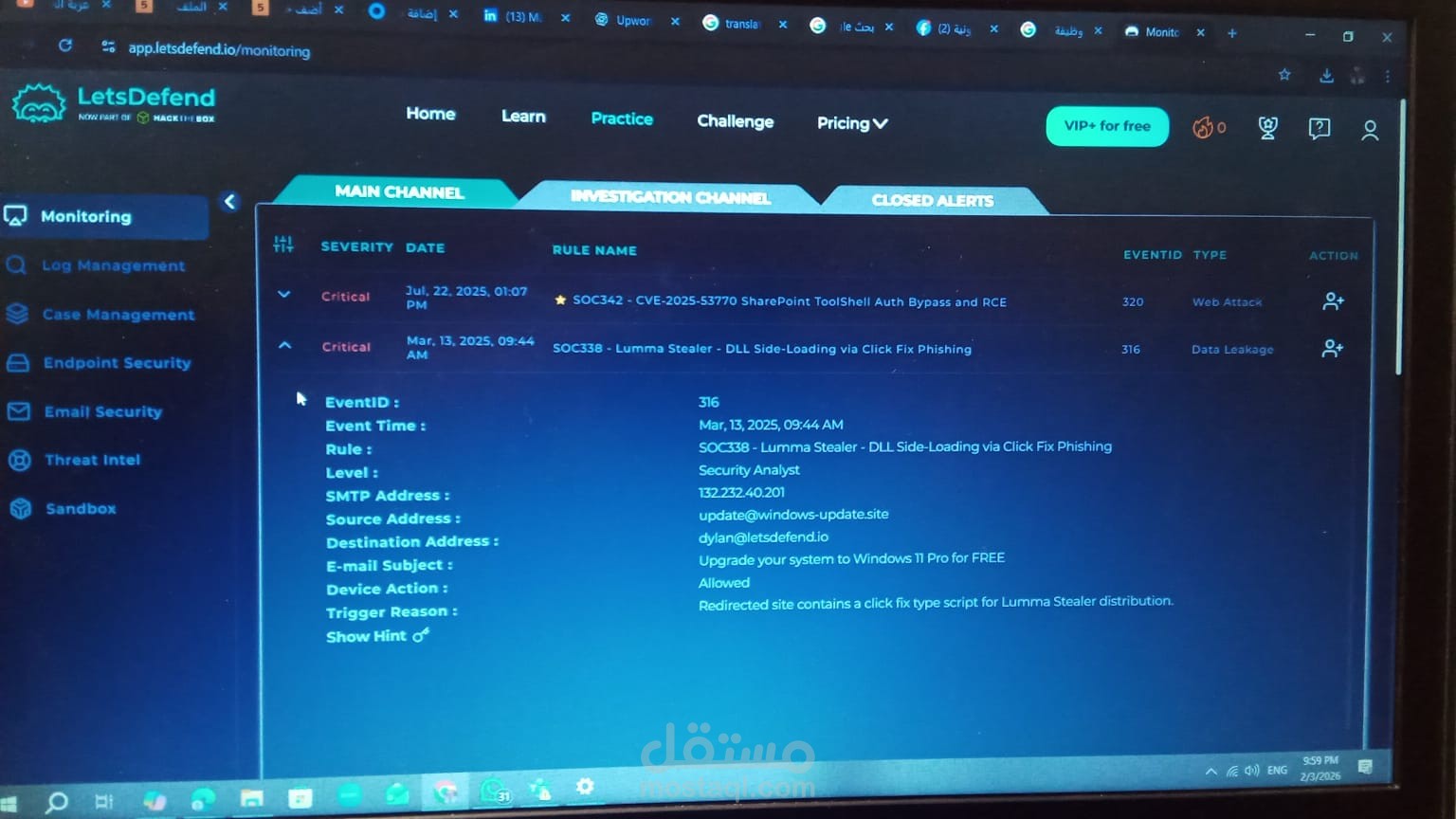

لمراقبة والتحليل: متابعة التنبيهات الأمنية عبر أدوات مثل SIEM (مثل Splunk وQRadar) للتفريق بين التهديدات الحقيقية والإنذارات الكاذبة.

الاستجابة للحوادث: اتخاذ إجراءات فورية لاحتواء الهجمات، مثل عزل الأجهزة المصابة أو حظر عناوين IP المشبوهة.

فحص الثغرات: البحث عن نقاط الضعف في الأنظمة قبل أن يستغلها المهاجمون.

التحقيق الجنائي: تحليل أسباب الاختراق وتوثيقها لمنع تكرارها مستقبلاً.