تصميم وتنفيذ شبكة متعددة الفروع باستخدام Packet Tracer مع تكامل عناصر الأمن السيبراني

تفاصيل العمل

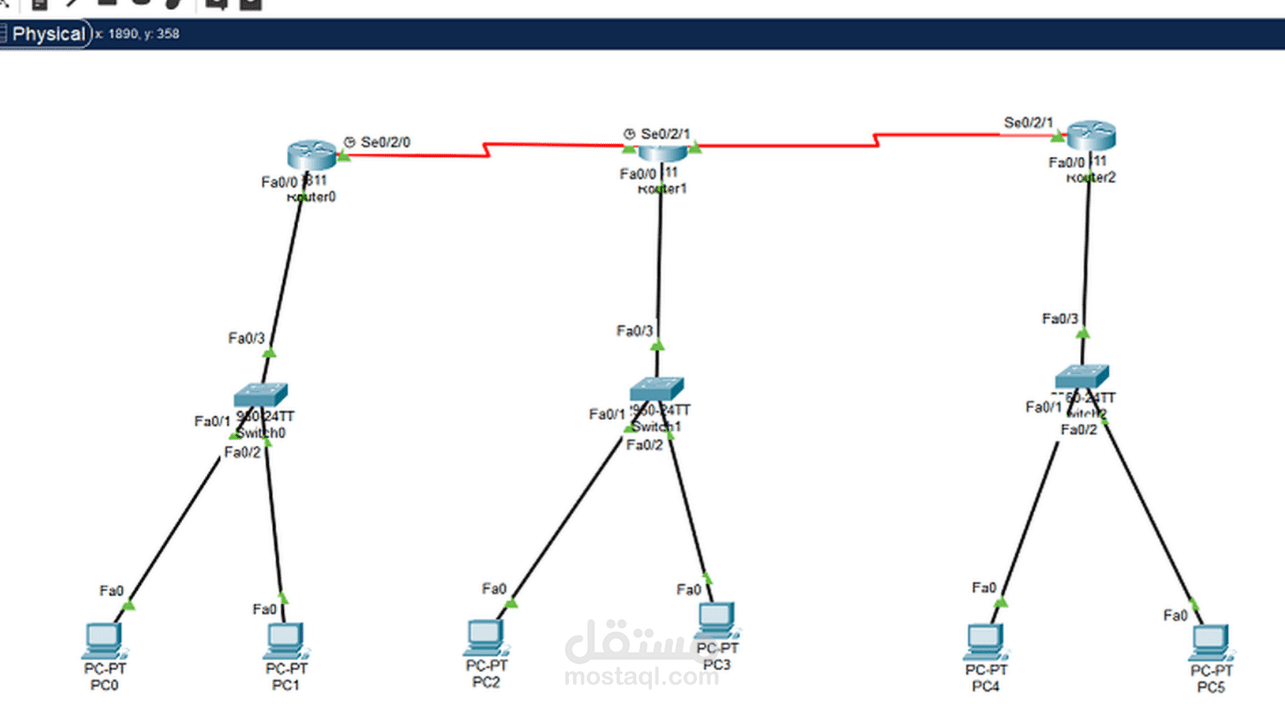

تم تصميم وتنفيذ شبكة متكاملة باستخدام برنامج Cisco Packet Tracer، مكونة من:

•ثلاثة أجهزة راوتر (Routers) لربط الفروع المختلفة عبر شبكة WAN.

•ثلاثة سويتشات (Switches) لتوزيع الاتصال داخل كل فرع.

•ستة حواسيب (PCs) موزعة على الفروع الثلاثة لتوفير بيئة تشغيلية متكاملة.

تم ربط الفروع عبر وصلات Serial Connections لضمان الاتصال بين الشبكات، كما تم استخدام بروتوكولات التوجيه (Routing Protocols) لتأمين تدفق البيانات بكفاءة.

من الناحية الأمنية، تم دمج مفاهيم الأمن السيبراني (Cybersecurity) من خلال:

•إعداد Access Control Lists (ACLs) للتحكم في حركة المرور وتقييد الوصول غير المصرح به.

•تطبيق Segmentation لفصل الشبكات الداخلية لكل فرع وتقليل مخاطر الهجمات.

•تأمين الاتصالات بين أجهزة الراوتر باستخدام تشفير بروتوكولات التوجيه.

•وضع خطط لاكتشاف الهجمات مثل Spoofing وMan-in-the-Middle عبر أنظمة مراقبة حركة البيانات (Traffic Monitoring).